elastic 的文件看起來很詳細,但因為已有很多版本,有時也很難找到正確的流程及做法,即使是兩邊對照著舊版來看。例如編輯圖表時不易追到當初選擇的類型。還有就是如 tagcloud 在官方文件不會找到正確的說明,必須要搜尋「Tag cloud」才行。

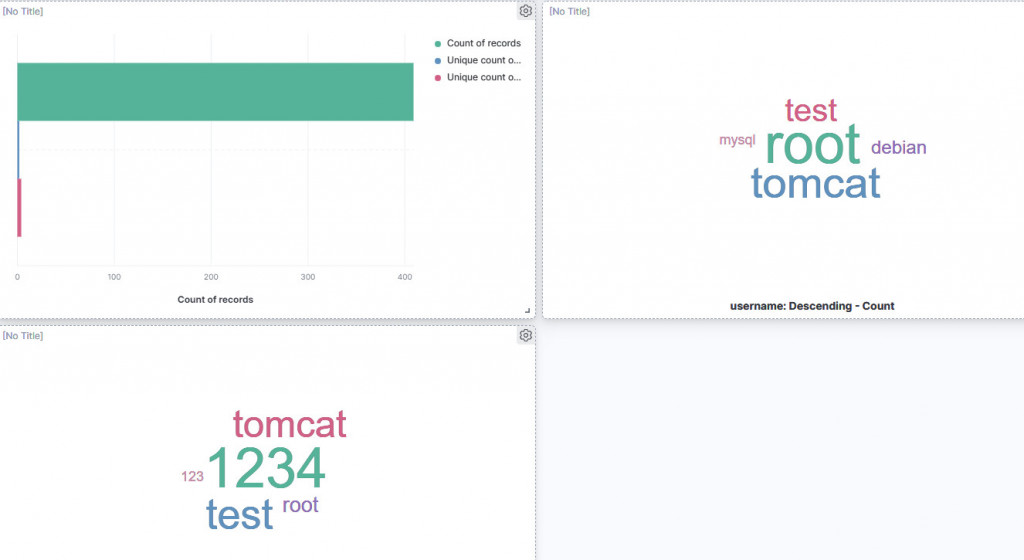

接下來要仿照的是以 Tag cloud 顯示攻擊者常使用的帳號、密碼。

新版的圖形介面會跟舊版操作略有不同。同時新舊版的 Cowrie log 變數也有可能改變。因此對照時需注意一下,有可能沒有辦法完全照抄以下設定。

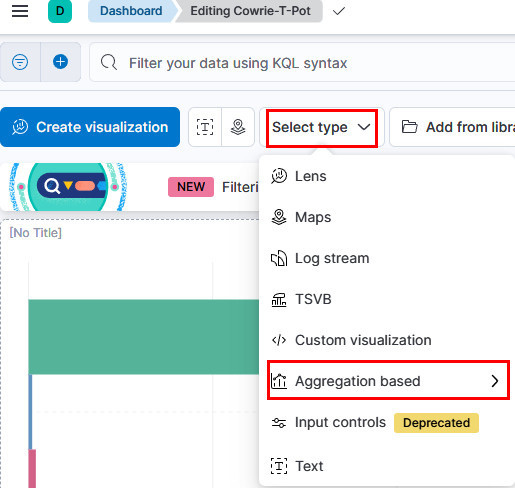

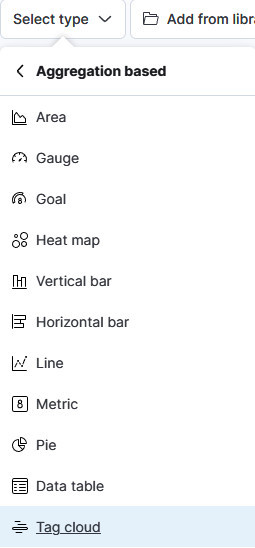

Tag cloud 不在預設的圖表類型,因此在進入 Dashboard 後不要按 Create visualization,否則怎樣都找不到 tag cloud。請往右邊找到「Select type」後,再從「Aggregation based」點擊「Tag cloud」。

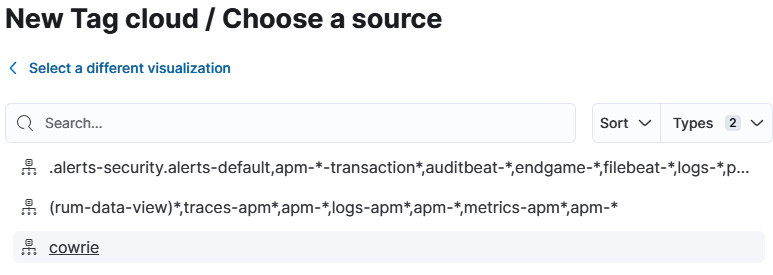

之後再選擇 log 檔「cowrie」(即之前定義的 cowrie-logstash-*)

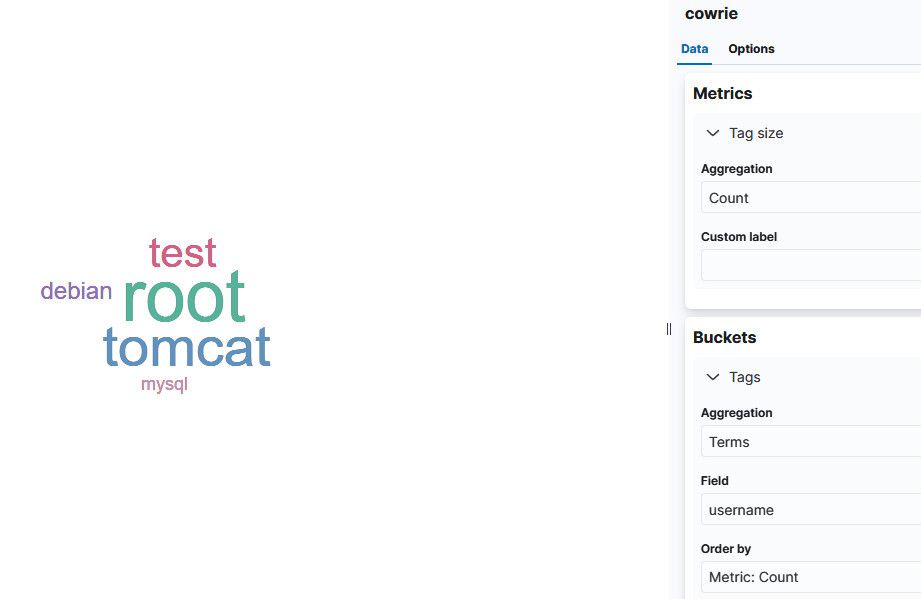

再從右側的 Data 欄位輸入以下資訊即可完成。

Metrics

Buckets

密碼的 Tag cloud 步驟同上述,差別只在 Field 填上「pasword」。最後的完成圖如下

Kibana 在使用上已經相當簡單,在上一篇的 bar 圖也只要使用預設的「 Create visualization」,再選擇圖表類型跟拖拉資料欄位即可完成。這種產生方法只是 Kibana 當中一個稱為「Lens」的類型。而這一次的產生方法則是「Aggregation based」。如果還要更深入了解如何自訂義 Dashboard,以及更多不同的圖表產生方法,請參考官方的說明文件。